Protection des données : stratégie 3-2-1-1-0 pour plus de résilience.

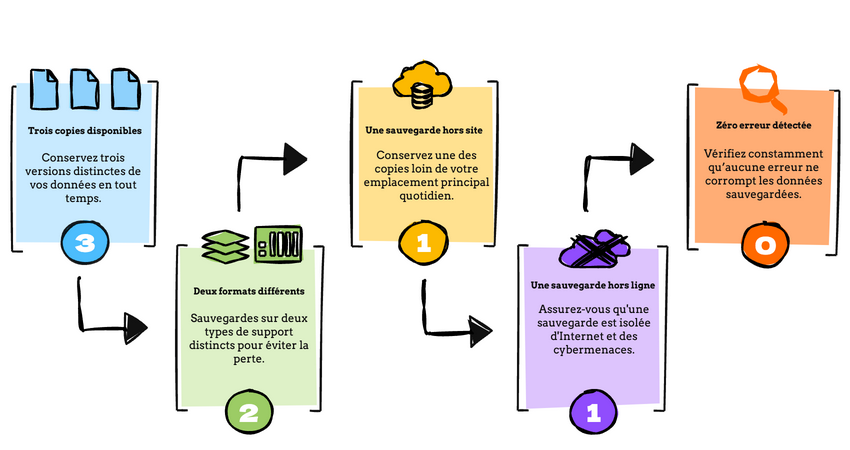

La protection des données est aujourd’hui un enjeu stratégique majeur pour toute entreprise confrontée aux cybermenaces. Face à la recrudescence des attaques, notamment les ransomwares, la mise en place d’une stratégie de sauvegarde fiable devient indispensable pour garantir la continuité d’activité. La méthode 3-2-1-1-0, intégrant immuabilité et vérification systématique des sauvegardes, offre une réponse efficace et permet de sécuriser durablement les systèmes d’information contre les risques de perte ou de corruption des données.

Différences entre les stratégies 3-2-1 et 3-2-1-1-0 pour sécuriser les sauvegardes

La stratégie 3-2-1-1-0 reprend le principe 3-2-1 et y ajoute deux éléments essentiels pour renforcer la protection des données. D’abord, le chiffre « 1 » supplémentaire correspond à une copie immuable ou isolée. Elle résiste activement aux ransomwares et aux cyberattaques avancées. Une fois créée, la sauvegarde reste intacte et ne subit aucune tentative de suppression ou d’altération.

Ensuite, le chiffre « 0 » rappelle l’objectif de zéro erreur. Il impose la réalisation de tests réguliers et l’utilisation de contrôles automatisés. Ainsi, l’entreprise valide la fiabilité de ses sauvegardes. Par conséquent, cette approche répond efficacement aux menaces actuelles et garantit l’intégrité des données.

- Ajouts clés de la règle 3-2-1-1-0 :

- Copie immuable ou isolée (air-gapped)

- Tests de restauration réguliers

- Surveillance quotidienne des supports de sauvegarde

- Correction des erreurs

- Objectif : zéro erreur dans les sauvegardes stockées

Immuabilité : une garantie fiable contre la perte de données

L’immuabilité des données occupe un rôle central dans la stratégie 3-2-1-1-0. Elle empêche les cybercriminels de modifier, supprimer ou chiffrer la sauvegarde pendant une durée définie. Par conséquent, les données restent disponibles pour une restauration rapide en cas d’incident.

De plus, ce mécanisme assure l’intégrité technique et facilite les audits ou analyses internes. Il favorise également la conformité réglementaire, notamment dans les secteurs soumis à des obligations strictes. Enfin, grâce à l’immuabilité, l’entreprise conserve une copie saine et exploitable, même après une attaque. Elle obtient ainsi un niveau de résilience bien supérieur.

Les principaux avantages de l’immuabilité dans le cadre de la stratégie 3-2-1-1-0 sont les suivants :

- Protection contre les ransomwares : les cybercriminels ne peuvent pas altérer ni chiffrer cette copie.

- Intégrité des données : la sauvegarde reste intacte, ce qui facilite les audits et les analyses.

- Conformité réglementaire : répond aux exigences légales de conservation des données sensibles.

- Récupération fiable : garantit une copie non corrompue pour la restauration des systèmes.

L’immuabilité est généralement mise en œuvre via des mécanismes logiciels en mode lecture seule, associés à des technologies de stockage sécurisées. Cette approche transforme les sauvegardes en archives inviolables, créant une barrière solide contre toute tentative de manipulation.

Copie hors ligne : renforcer la résilience informatique en cas de cyberattaque

La copie hors ligne, ou air-gapped, constitue une barrière efficace contre les cybermenaces. Elle reste totalement isolée du réseau, ce qui rend son accès impossible aux attaques en ligne. En pratique, les entreprises utilisent souvent une bande magnétique stockée hors site ou une sauvegarde cloud immuable.

De plus, cette copie constitue une solution fiable en cas de sinistre majeur ou de corruption du système principal. Elle sert également de défense finale lorsqu’une erreur humaine ou une action malveillante compromet les sauvegardes actives. Ainsi, la copie hors ligne agit comme un véritable bouton de réinitialisation. Enfin, elle renforce durablement la résilience globale de la stratégie de protection des données.

Son efficacité repose sur trois bénéfices majeurs :

- Résister aux attaques ransomware susceptibles de compromettre les sauvegardes connectées.

- Assurer une restauration même en cas de sinistre majeur touchant l’infrastructure principale.

- Fournir une ultime ligne de défense face aux erreurs humaines ou aux actes malveillants internes.

La copie hors ligne agit comme un véritable « bouton de réinitialisation », permettant de redémarrer complètement l’environnement IT, même dans les situations les plus critiques. Elle contribue ainsi de manière significative à la résilience globale de la stratégie de protection des données.

Votre niveau actuel de protection des données est-il réellement suffisant ?

Ne laissez pas une cyberattaque mettre en danger votre activité.

👉 Contactez-nous pour un audit de votre stratégie de sauvegarde et découvrez comment atteindre un niveau de résilience optimale grâce à la méthode 3-2-1-1-0.

📞 Planifiez un échange avec nos experts

Nous évaluons vos pratiques actuelles, identifions les risques et vous proposons des actions concrètes pour sécuriser durablement votre infrastructure IT.